ウェブサイトを運営する上で悲しい現実は、時にハッキングされる可能性があることです。私たちも過去に数回、他のサイトでWordPressがハッキングされた経験があり、それがどれほどのストレスになるかを知っています。もちろん、それがビジネスや読者に与える影響は言うまでもありません。過去数年間、私たちは有名企業数社を含む何百人ものユーザーがハッキングされたWordPressサイトを復旧させるお手伝いをしてきました。この記事では、ハッキングされたWordPressサイトを修復するためのステップバイステップガイドを紹介します。

始める前に知っておきたいこと

何よりもまず、WordPress、Drupal、Joomlaなど、使用しているプラットフォームに関係なく、どのサイトもハッキングされる可能性があります。

WordPressサイトがハッキングされると、検索エンジンのランキングが失われ、読者がウイルスにさらされ、ポルノやその他の悪意のあるWebサイトへのリダイレクトによって評判が損なわれ、最悪の場合、サイトデータ全体が失われる可能性があります。

あなたのウェブサイトがビジネスであるならば、セキュリティはあなたの最優先事項の1つであるべきです。

そのため、優れたWordPressホスティング会社を利用することが重要です。余裕があれば、マネージドWordPressホスティングを絶対に使用してください。

BackupBuddyなどの優れたWordPressバックアップソリューションを常に用意してください。

最後になりますが、おそらく最も重要なのは、Sucuriなどの堅牢なWebアプリケーションファイアウォールです。私達はウェブサイトでこれらのサービスを使用します。

上記の情報はすべて、まだハッキングされていない場合はすばらしいものですが、この記事を読んでいる場合は、上記の注意事項を追加するには遅すぎる可能性があります。ですから、何かをする前に、できるだけ落ち着いてください。

ハッキングされたWordPressサイトを修正する方法のステップバイステップガイドを見てみましょう。

ステップ0:プロに依頼する

セキュリティは重大な問題です。もしあなたがコードやサーバーを扱うのが苦手なら、プロに頼んだ方が良い場合がほとんどです。

なぜか?ハッカーはスクリプトを複数の場所に隠し、何度でもハッキングを繰り返すことができるからです。

この記事の後半でそれらを見つけて削除する方法を紹介しますが、多くの人々は専門家が適切に彼らのウェブサイトをきれいにすることを知って心の安らぎを持ちたいと思います。

セキュリティの専門家は通常、1時間あたり1万円から25,000円程度の料金を請求しますが、これは中小企業や個人事業主にとっては高額な金額です。

ちなみに、Sucuriは、マルウェアとハックのクリーンアップを199ドルで提供しており、これには1年間のファイアウォールとモニタリングサービスも含まれています。やり取りには英語が必要なことをご注意ください。

これはSucuriの宣伝のようになってしまいましたが、低額で安心を得る1つの方法をご紹介しました。

それでは、以下の手順でハッキングされたWordPressサイトをクリーンアップしてください。

ステップ1:ハックを特定する

ウェブサイトのハッキングに対処するとき、あなたは多くのストレスにさらされています。 落ち着いて、ハッキングについてできることをすべて書き留めるようにしてください。

以下は、実行するのに適したチェックリストです。

- WordPress管理パネルにログインできますか?

- WordPressサイトは別のウェブサイトにリダイレクトされていますか?

- WordPressサイトに不正なリンクが含まれていますか?

- Googleはあなたのウェブサイトを安全でないものとしてマークしていますか?

リストを書き留めてください。これは、ホスティング会社と話したり、以下の手順を実行してサイトを修正したりするときに役立ちます。

また、クリーンアップを開始する前にパスワードを変更することが重要です。 ハックのクリーニングが完了したら、パスワードも変更する必要があります。

ステップ2:ホスティング会社に確認する

優良なホスティングプロバイダーの多くは、このような状況下で非常に親切に対応してくれます。彼らは日常的にこれらの種類のものを扱う経験豊富なスタッフを持っており、彼らはより良いあなたを導くことができることを意味し、そのホスティング環境を知っています。まず、ウェブホストに連絡し、その指示に従ってください。

共有ホスティングを利用している場合は特に、ハッキングがあなたのサイトだけにとどまらず、他のサイトにも影響を及ぼしている可能性があります。ホスティングプロバイダーはまた、そのようなそれがどのように発生したか、バックドアがどこに隠れているかなど、ハッキングに関する追加情報を提供することができるかもしれません。

運が良ければ、ホストがあなたのためにハッキングを一掃してくれるかもしれません。

ステップ3:バックアップから復元する

WordPressサイトのバックアップがある場合、ハッキングされていない以前の時点から復元するのが最善かもしれません。これができれば、もう安心です。

しかし、あなたが毎日のコンテンツを持つブログを持っている場合、あなたはブログの記事、新しいコメントなどを失う危険性があります. そのような場合は、長所と短所を比較検討してください。

最悪の場合、バックアップがない、またはウェブサイトが長い間ハッキングされていた、そしてあなたがコンテンツを失いたくない場合は、手動でハッキングを削除することができます。

ステップ4:マルウェアのスキャンと除去

WordPressサイトを見て、非アクティブなWordPressテーマとプラグインを削除します。多くの場合、これはハッカーがバックドアを隠す場所です。

バックドアとは、通常の認証をバイパスし、検出されないままサーバーにリモートアクセスする機能を取得する方法を指します。ほとんどのスマートハッカーは、常に最初にバックドアをアップロードします。これにより、悪用されたプラグインを見つけて削除した後でも、アクセスを取り戻すことができます。

それが済んだら、次に進んでWebサイトをスキャンしてハッキングを探します。

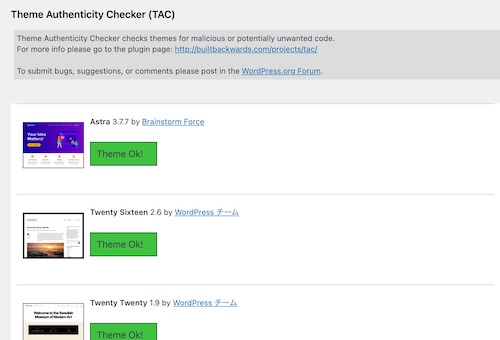

次の無料のプラグインをWebサイトにインストールする必要があります:Sucuri WordPress Auditing と Theme Authenticity Checker(TAC)。

これらを設定すると、SucuriスキャナーはすべてのコアWordPressファイルの整合性ステータスを通知します。言い換えれば、ハックがどこに隠れているかを示します。

最も一般的な場所は、テーマとプラグインディレクトリ、アップロードディレクトリ、wp-config.php、wp-includesディレクトリ、および.htaccessファイルです。

次に、テーマ認証チェッカー(TAC)を実行すると、次のような結果が表示されます。

テーマ認証チェッカーは、テーマ内に疑わしいコードや悪意のあるコードを発見した場合、テーマの横に詳細ボタンを表示し、感染したテーマファイルへの参照を表示します。また、検出された悪質なコードも表示されます。

ここで、ハッキングを修正するための2つのオプションがあります。手動でコードを削除するか、そのファイルを元のファイルと置き換えるかです。

たとえば、WordPressのコアファイルを変更された場合、新しいWordPressファイルをダウンロードするか、すべてのWordPressファイルを再アップロードして、影響を受けたファイルを上書きします。

テーマファイルについても同様です。新しいコピーをダウンロードし、破損したファイルを新しいファイルで上書きしてください。WordPressのテーマコードに変更を加えていない場合のみ、この作業を行うことを忘れないでください。

同様に、影響を受けたプラグインについても、この手順を繰り返してください。

また、あなたのテーマとプラグインフォルダが元のものと一致していることを確認したいと思います。時々、ハッカーはプラグインのファイル名のように見える追加ファイルを追加することがあり、次のような無視しやすいものです: hell0.php, Adm1n.php etc.

WordPressのバックドアを見つけ、それを削除する方法について、詳しいガイドを用意しています。

ハッキングがなくなるまで、このステップを繰り返してください。

ステップ5:ユーザーのアクセス権を確認する

WordPressのユーザーセクションを調べて、あなたと信頼できるチームメンバーだけがサイトへの管理者アクセス権を持っていることを確認してください。

そこに不審なユーザーが表示された場合は、それらを削除します。

WordPressユーザーロールの初心者向けガイドをお読みください。

ステップ6:シークレットキーを変更する

WordPress 3.1以降、WordPressはパスワードを暗号化するセキュリティキー一式を生成するようになりました。もし、あなたのパスワードを盗んだユーザーが、まだサイトにログインしていた場合、そのクッキーは有効なので、ログインしたままになってしまいます。クッキーを無効にするには、新しい秘密鍵のセットを作成する必要があります。新しいセキュリティ・キーを生成して、wp-config.php ファイルに追加する必要があります。

ステップ7:もう一度、パスワードを変更する

はい、ステップ1でパスワードを変更しましたね。今、もう一度やってください

WordPressのパスワード、cPanel / FTP / MySQLのパスワード、その他基本的にこのパスワードを使用した箇所を更新する必要があります。

強力なパスワードを使用することを強くお勧めします。パスワードの管理方法については、こちらの記事をご覧ください。

サイトに多くのユーザーがいる場合、すべてのユーザーのパスワードを強制的にリセットすることができます。

前へ進める – WordPressサイトを強化する

言うまでもなく、優れたバックアップソリューションに勝るセキュリティはありません。もし持っていないのであれば、毎日サイトをバックアップするような体制を整えてください。

それとは別に、あなたのサイトをより良く守るためにできることがいくつかあります。これらは順不同で、できる限り多くのことを行うべきです

- ウェブサイトファイアウォールと監視システムのセットアップ – Sucuriは、ほとんどの場合、攻撃がサーバーに到達する前にブロックしてくれます。私たちも使用しているプロバイダーです。

- マネージドWordPressホスティングに切り替える – ほとんどのマネージドWordPressホスティング会社は、あなたのサイトを安全に保つために、特別な努力を行っています。

- テーマとプラグインのエディタを無効にする – これはベストプラクティスです。WordPressのファイル編集を無効にする方法はこちらです。

- WordPressのログイン試行を制限する – 以前にその重要性を説明しましたが、WordPressのログイン試行を制限する方法をお読みください。

- 管理者ディレクトリをパスワードで保護する – WordPressの管理領域にパスワードの追加レイヤーを追加します。WordPressの管理画面にHtpasswdを追加する方法を参照してください。

- 特定のディレクトリでPHPの実行を無効にする – セキュリティの層を増やす – .htaccessでPHPの実行を無効にする方法はこちらです。

また、WordPressのコア、プラグイン、テーマを常に最新の状態に保つようにしてください。

Googleが最近、ハッキングされたサイトがスパム結果に影響を与えるよう、アルゴリズムに新しい変更を加えたと発表したことを忘れないでください。よって、サイトを安全に保つことを徹底してください。

このガイドが、ハッキングされたWordPressサイトを修正するのに役立つことを願っています。まだ問題がある場合は、Sucuriなどの専門家の助けを借りるか、ホスティング会社に修正を依頼することを強くお勧めします。